8 VoIP-säkerhetshot och hur du skyddar ditt företag

61% av företagen har redan bytt från traditionell fast telefoni till en VoIP-lösning. Men trots teknikens popularitet är den inte helt utan säkerhetsrisker. Så hur skyddar ni/er er och era kunders information?

Enligt Multicominc minskar företagens kostnader med 50-75% efter att de har gått över till VoIP, vilket understryker kostnadseffektiviteten och säkerheten.

Men eftersom VoIP blir ett allt vanligare mål för cyberbrottslingar är det nödvändigt att säkra dessa system. Den här artikeln tar upp de 8 största utmaningarna med VoIP-säkerhet och ger strategier för att skydda dina system på ett effektivt sätt.

Viktiga lärdomar

- Nätfiske/vishing är ett stort hot mot cybersäkerheten, med över 2 miljoner nätfiskesidor registrerade av Google 2021. För att skydda er själva bör ni alltid kontrollera att inkommande samtal är legitima och se till att ni/er inte delar med er av känslig information utan korrekt tillstånd.

- En DDoS-attack överbelastar en server, vilket gör den otillgänglig och potentiellt gör det möjligt för angripare att ta kontroll och störa verksamheten, inklusive VoIP-tjänster. För att skydda sig mot dessa hot bör man snabbt identifiera attacker och utse en DDoS-samordnare som kan svara effektivt.

- Call tampering innebär att hackare stör aktiva samtal genom att överbelasta datavägen eller fördröja paketleveransen, vilket leder till instabil eller obegriplig kommunikation. Kryptera alla röstströmmar och kräv autentiseringskoder för IP-telefoner utanför öppettiderna för att skydda mot sådana störningar.

- Malware, trojaner och virus utgör betydande risker genom att de möjliggör obehörig åtkomst, förbrukar bandbredd och försämrar internetkvaliteten. För att minska dessa hot bör du implementera proaktiva åtgärder som regelbundna säkerhetsrevisioner och omfattande säkerhetsprotokoll.

- Genom VOMIT (Voice over Misconfigured Internet Telephones) kan brottslingar extrahera röstpaket och känslig information från samtal. Välj en VoIP-leverantör som erbjuder krypterade tjänster och ett PBX-system (Private Branch Exchange), vilket möjliggör säker intern och extern kommunikation.

De 8 vanligaste VoIP-säkerhetsfrågorna

VoIP-säkerhet kräver ständig vaksamhet. Det bästa steget ni/er kan ta för ert företags långsiktiga säkerhet är att utbilda er själva och ert team om potentiella säkerhetsproblem. Nedan hittar du de 8 vanligaste hoten och strategier för att hantera dem.

1. Phishing/Vishing

Försök till nätfiske (ibland även kallat Vishing, som i VoIP-phishing) har plågat företag över hela världen de senaste åren – från och med 2021 har Google registrerat mer än 2 miljoner nätfiskesajter. Cybersecurity and Infrastructure Security Agency (CISA) har uppgett att mer än 90% av alla cyberattacker börjar med nätfiske.

Vanligtvis ringer bedragarna med nummer som ser ut att komma från legitima organisationer (myndigheter, skatteverk, banker etc.) och lämnar ett meddelande om ”misstänkt aktivitet” på mottagarens konto.

Offret hänvisas sedan till ett annat samtal där de ombeds att ”verifiera sin identitet” – vilket innebär att dela känslig företagsinformation som arbetsgivar- eller bankkontouppgifter. Det är viktigt att vara på utkik efter att dela denna typ av information, eftersom det kan leda till att någon använder din identitet.

Så här åtgärdar du det

För att skydda dig mot vishingbedrägerier ska du alltid verifiera inkommande samtal, även om de verkar komma från din organisation. Utbilda dessutom dina agenter i att aldrig dela känslig information utan tydligt godkännande från sin överordnade.

2. DDoS-attacker

En DDoS-attack inträffar när kriminella överbelastar en server med data och använder upp all dess bandbredd. Genom att göra det kan hackare göra en maskin eller ett nätverk otillgängligt för sina användare genom att antingen tillfälligt eller på obestämd tid störa tjänsten.

När det gäller VoIP innebär det att inga samtal kan ringas eller tas emot. Men det är inte allt i det värsta scenariot, angriparen kan ta över serverns adminkontroller.

När detta händer får angriparen omfattande tillgång till och kontroll över serverns drift och konfigurationer. Detta kan få allvarliga konsekvenser:

- Stöld och manipulering av data: Angriparen kan komma åt, stjäla eller manipulera känsliga data som lagras på servern, inklusive personlig information, finansiella uppgifter och affärskritiska data.

- Ytterligare säkerhetsöverträdelser: Med administratörsrättigheter kan angripare potentiellt skapa bakdörrar eller införa skadlig kod, som kan användas för att underlätta ytterligare attacker eller upprätthålla obehörig åtkomst över tid.

- Manipulation eller sabotage av tjänster: Angriparen kan ändra eller stänga av tjänster, vilket i fallet med VoIP kan innebära att alla kommunikationsmöjligheter stoppas, vilket kan orsaka betydande störningar i affärsverksamheten.

- Krav på lösensumma: Ibland kan angripare kräva en lösensumma för att släppa kontrollen över servern, vilket utgör ekonomiska hot tillsammans med driftstörningar.

70 procent av de organisationer som Corero undersökt uppger att de utsätts för 20-50 DDoS-attacker varje månad. Även om de flesta av dem inte lyckas är det största problemet att cyberbrottslingar med kraftfulla maskiner, specialiserade verktyg och mycket bättre bandbredd än någonsin tidigare nu kan starta DDoS-attacker mycket snabbare och billigare.

Detta innebär också att inte bara ”stora aktörer” (som banker, företag eller sociala medieplattformar) riskerar att attackeras, utan företag i alla storlekar och branscher.

Så här åtgärdar du det

Det är viktigt att upptäcka DDoS-attacker tidigt. Ju snabbare ni/er identifierar ett problem, desto snabbare kan ni ta itu med det. Börja med att utse en DDoS-samordnare på företaget, någon som har till uppgift att specifikt svara på dessa attacker.

När en attack inträffar finns det några steg ni/er kan ta för att minska effekterna:

- Öka er bandbredd: Att ha extra bandbredd kanske inte stoppar en DDoS-attack helt, men det kan ge er den avgörande tid som behövs för att kalla in cybersäkerhetsexperter.

- Kontakta din Internetleverantör: Din Internetleverantör spelar en nyckelroll när det gäller att säkra ditt nätverk.

Informera dem omedelbart om attacken så att de kan börja begränsa skadan.

- Rådgör med en DDoS-specialist: DDoS-attacker kan vara komplexa, så det är klokt att ha en expert i beredskap.

Ett konsultföretag inom cybersäkerhet kan hjälpa er/er att uppnå data- och processskydd i er organisation.

Alternativt kan ni/er komma överens med en DDoS-specialist som snabbt kan hjälpa er om en attack inträffar.

3. Sabotage av samtal

Genom samtalspåverkan försöker hackare störa de samtal som ni/er för närvarande ringer. De kan skicka en stor mängd data längs samma väg som ni/er använder för samtalet, vilket gör linjen instabil. Eller så kan de fördröja leveransen av datapaket mellan samtalarna, vilket gör all kommunikation obegriplig eller ger långa perioder av tystnad.

Så här åtgärdar du det

Det första du bör göra är att informera din Internetleverantör om situationen. Det är också viktigt att skapa en strategi för att skydda din telefoniverksamhet från sådana störningar. En effektiv åtgärd är att stärka era rutiner för autentisering och kryptering.

Se till att alla röstflöden till och från callcentret är krypterade och att IP-telefoner kräver autentiseringskoder utanför öppettiderna.

4. Skadlig kod och virus

Malware, trojaner och virus fortsätter att vara ett av de största hoten mot nätverkssystemens säkerhet. Dessa skadliga program är skapade specifikt för att ge kriminella tillgång till hela systemet, förbruka nätverkets bandbredd eller kraftigt försämra kvaliteten på internetsignalen.

Även om de kan göra stor skada i sig själva, kan många av dessa skadliga program skapa bakdörrar i systemet, vilket gör det lättare för hackare att avlyssna dina samtal eller stjäla viktig information.

Så här åtgärdar du det

Proaktiv planering är avgörande för att avvärja attacker med skadlig kod och virus. Börja med att minska risken för skadlig programvara genom att använda lösningar för hantering av insiderhot för att blockera skadliga hot och avancerade attacker. Utveckla en plan som omfattar regelbundna säkerhetsrevisioner och upprätta omfattande säkerhetsprotokoll i hela företaget. Se till att dina anställda följer dessa säkerhetsåtgärder konsekvent.

5. VOMIT

Namnet (eller snarare akronymen) låter kanske lite äckligt, men det handlar om ett allvarligt hot mot alla företag. Genom ett ”Voice over Misconfigured Internet Telephones”-verktyg kan cyberbrottslingar ta röstpaket och känslig information direkt från samtalen.

Dessutom kan angriparen få tillgång till annan användbar information, t.ex. varifrån samtalet kom, som de senare kan använda för att avlyssna alla samtal ni/er ringer.

Så här åtgärdar du det

För att hantera detta problem är det en bra idé att välja en VoIP-tjänsteleverantör som garanterar kryptering för alla inkommande och utgående samtal. En leverantör som CloudTalk säkrar inte bara era data genom kryptering utan ger er också en egen privat telefon växel (PBX).

Detta telefonsystem inom ditt företag fungerar som en privat växel och gör det möjligt för dina anställda att ringa till varandras anknytningar och ringa till externa nummer.

6. SPIT

Spam over Internet Telephony (SPIT) är en röstvariant av spamming som fungerar genom att skicka röstmeddelanden eller så kallade ”robocalls” flera gånger per vecka.

Och med de verktyg som spammarna har till sitt förfogande är det enkelt för dem att skicka tusentals meddelanden till olika IP-adresser samtidigt eller utge sig för att vara äkta, lokala telefonnumren när de i själva verket kommer från olika länder.

Om man svarar på ett sådant samtal eller lyssnar på röstmeddelandet kan mottagaren bli omdirigerad till ett mycket dyrt telefonnummer från ett annat land, eller så kan meddelandena innehålla virus eller spionprogram.

Så här åtgärdar du det

Även om det är svårt att helt förhindra SPIT-attacker är det ett smart första steg att samarbeta med en välrenommerad VoIP-tjänsteleverantör som fokuserar på säkerhet.

CloudTalk använder till exempel en modern brandvägg som är utformad för att upptäcka och blockera skräppost så snart den anländer, vilket hjälper till att skydda ditt företag och dess kunder från potentiell skada.

7. Man-i-midjan-attacker (MitM)

MitM-attacker inträffar när en hackare avlyssnar och ändrar kommunikationen mellan två parter utan deras vetskap. Detta kan ske under VoIP-samtal, där angripare fångar upp datapaketen i en konversation och kan lyssna på eller manipulera samtalsdata.

Hur man fixar

För att skydda dig mot MitM-attacker bör du se till att alla känsliga data som överförs via ditt nätverk krypteras med hjälp av starka protokoll som HTTPS eller säkra VoIP-tekniker.

Använd Virtual Private Networks (VPN) för all fjärråtkomst för att kryptera datatrafiken, vilket hjälper till att förhindra att angripare kan avlyssna den.

Implementera dessutom multifaktorautentisering (MFA) för att lägga till ett extra säkerhetslager och håll din programvara och dina system regelbundet uppdaterade för att täppa till eventuella säkerhetsproblem.

8. Obehörig åtkomst

Obehörig åtkomst till VoIP-system kan uppstå när inloggningsuppgifterna är svaga eller stulna. Angripare kan använda dessa för att infiltrera ditt nätverk, ringa samtal, stjäla samtalsdata eller till och med utföra bedrägliga aktiviteter i ditt företags namn.

Hur man fixar

För att förhindra obehörig åtkomst till VoIP-systemen bör du börja med att införa starka, komplexa lösenord för alla användarkonton. Uppdatera lösenorden regelbundet och överväg att använda en lösenordshanterare för att lagra och generera dem på ett säkert sätt. Flerfaktorsautentisering är också användbart, eftersom det kräver mer än bara ett lösenord för åtkomst.

Och slutligen, gör regelbundna revisioner av åtkomstkontrollerna för att säkerställa att endast behöriga användare har de nödvändiga behörigheterna. Utbilda dina anställda om vikten av säkerhetsrutiner och riskerna med att dela med sig av inloggningsuppgifter.

Ladda ner vår e-bok om VoIP-lösningar för att lära dig mer om säkerhet

Vad är en VoIP-säkerhetsrisk?

En VoIP-säkerhetsrisk avser alla hot som utnyttjar sårbarheter i ditt VoIP-system ( Voice over Internet Protocol ). Dessa risker kan äventyra känslig information, störa tjänsten och potentiellt kosta ditt företag betydande belopp och anseende.

Att förstå dessa hot är särskilt viktigt för säljare, fristående callcenters och organisationer som förlitar sig på VoIP för sin affärskontinuitet. Tänk dig att du är mitt uppe i ett säljsamtal och linjen bryts – eller ännu värre, konfidentiell information fångas upp. Även om VoIP-system är mycket effektiva kan de vara känsliga för olika cyberbrott och hot, t.ex. hackning, avlyssning och DoS-attacker (Denial of Service).

Enligt Verizon är 71 % av alla dataintrång ekonomiskt motiverade, och 2025 beräknas cyberbrottsligheten kosta oss 10 biljoner dollar varje år. Dessa siffror understryker vikten av att säkra din kommunikationsplattform för att säkerställa att dina säljsamtal, kundinteraktioner och dagliga verksamhet fortsätter utan avbrott.

Är det säkert att använda VOIP?

Även om de olika säkerhetsrisker som är förknippade med VoIP kan verka skrämmande, är verkligheten den att med rätt försiktighetsåtgärder kan VoIP vara ett säkert och tillförlitligt alternativ för din företagskommunikation.

Effektiva åtgärder som datakryptering säkerställer att även om informationen fångas upp förblir den oläslig för hackare. Starka, varierade lösenord och regelbundna nätverkstester förbättrar säkerheten ytterligare.

Leverantörer av VoIP-system arbetar hårt för att garantera att de data som lagras och skickas via deras plattformar är säkra från alla hackningsförsök. De har olika säkerhetsåtgärder inbyggda i sina plattformar och testar dem regelbundet för eventuella sårbarheter.

På CloudTalk skyddar vi till exempel din information med 256-bitars kryptering med Perfect Forward Secrecy och använder säkerhetstoken för förbättrat skydd.

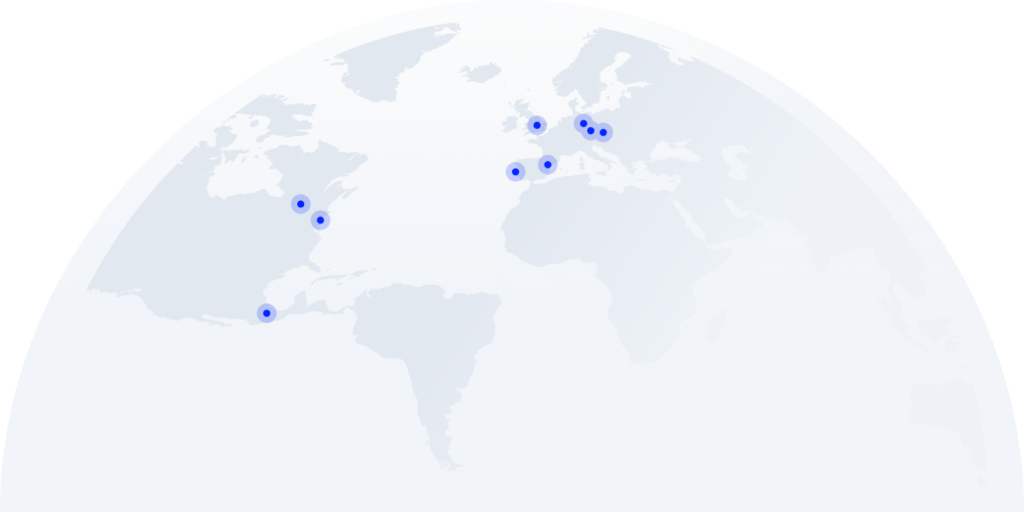

Inga lösenord eller kreditkortsuppgifter lagras internt – de senare lämnas direkt till betalningshanteringsföretaget medan de förra lagras av Amazon AWS och Google Cloud Platform i 9 globalt distribuerade datacenter.

Dessutom krypteras kommunikationen automatiskt med samtalsprotokoll som SIP (Session Initiation Protocol) och WebRTC, vilket säkerställer att dina konversationer förblir privata.

Viktiga säkerhetsåtgärder för VoIP-system

För att skydda din VoIP-kommunikation är det viktigt att följa dessa sju viktiga säkerhetsrutiner.

- Använd starka, unika lösenord: Skapa komplexa lösenord som är svåra att gissa för alla VoIP-enheter och -konton. Överväg att använda en lösenordshanterare för att generera och lagra dessa lösenord på ett säkert sätt. Uppdatera dina lösenord ofta för att ytterligare förbättra säkerheten.

- Aktivera datakryptering: De flesta VoIP-plattformar erbjuder krypteringsalternativ; se till att dessa är aktiverade och konfigurerade på rätt sätt för att hålla dina samtal och data säkra.

- Uppdatera och patcha systemen regelbundet: Håll din VoIP-programvara och hårdvara uppdaterad. Tillverkarna släpper ofta uppdateringar för att åtgärda säkerhetsproblem. Genom att hålla er uppdaterade minimerar ni/er riskerna för intrång och utnyttjande.

- Genomför säkerhetsbedömningar av nätverket: Utvärdera regelbundet säkerheten i ditt nätverk genom att göra grundliga utvärderingar. Detta hjälper er att identifiera potentiella sårbarheter i er VoIP-installation och ni/er kan åtgärda dem proaktivt.

- Utbilda ditt team: Utbilda dina anställda om vikten av VoIP-säkerhet och bästa praxis, till exempel att känna igen nätfiskeförsök och säkra sina enheter. Regelbundna utbildningstillfällen kan dramatiskt minska risken för att mänskliga misstag leder till säkerhetsöverträdelser.

- Implementera multifaktorautentisering (MFA): Lägg till ett extra säkerhetslager genom att kräva mer än bara ett lösenord för att få åtkomst till VoIP-system. MFA kan omfatta något ni/er vet (ett lösenord), något ni/er har (en säkerhetstoken) eller något ni/er (biometrisk verifiering).

- BYOD (Bring Your Own Device ) medför också vissa säkerhetsrisker. Om ni/er tillåter anställda, entreprenörer och frilansare att använda sina personliga enheter, som bärbara datorer och smartphones, i arbetet, så ökar flexibiliteten och produktiviteten. Men det är viktigt att tillämpa en tydlig BYOD-policy för att reglera användningen av dessa enheter och skydda organisationens data.

Genom att implementera dessa metoder förbättrar ni/er säkerheten i era VoIP-system och skyddar er affärskommunikation från vanliga cyberhot.

Slutsats

Att implementera robusta säkerhetsrutiner i ditt VoIP-system är viktigt för att skydda din affärskommunikation. Genom att vidta åtgärder som t.ex. starka lösenordspolicyer eller aktivera datakryptering skyddar ni/er era data och skapar förtroende hos era kunder genom att visa ert engagemang för säkerhet.

Eftersom VoIP-tekniken fortsätter att utvecklas är det viktigt att vara vaksam och proaktiv i sina säkerhetsrutiner för att upprätthålla en säker och tillförlitlig kommunikationsmiljö för ditt företag.

Vanliga frågor

Är VoIP eller fast telefoni säkrare?

Fasta telefonlinjer anses i allmänhet vara säkrare på grund av sina fysiska anslutningar, vilket gör dem mindre känsliga för digitala hot.

Men med rätt säkerhetsåtgärder kan VoIP också vara mycket säkert.

Om ni/er prioriterar regelbundna uppdateringar och använder stark kryptering kan VoIP tillgodose era behov på ett säkert och effektivt sätt.

Behöver VoIP en brandvägg?

Ja, en brandvägg är nödvändig för VoIP-system.

Den hjälper till att skydda ditt nätverk från obehörig åtkomst och olika cyberhot.

Genom att använda en brandvägg kan ni/er kontrollera trafiken och blockera potentiellt skadliga datapaket.

Kan VoIP hackas?

Precis som all annan teknik som är ansluten till internet kan VoIP vara utsatt för hackning.

Ni/er kan dock minska denna risk avsevärt genom att implementera starka säkerhetsmetoder som kryptering, säkra lösenord och multifaktorautentisering.

Att hålla systemet uppdaterat och utbilda ditt team i säkerhet är också viktiga åtgärder.

Vilka är VoIP-säkerhetsstandarderna?

VoIP-säkerhetsstandarder omfattar protokoll som SIP (Session Initiation Protocol) och SRTP (Secure Real-Time Transport Protocol) för kryptering och hantering av kommunikation.

Genom att implementera dessa standarder kan du skydda dina data och din kommunikation från avlyssning och missbruk.

Se till att din VoIP-leverantör följer dessa protokoll för att garantera optimal säkerhet.

Är VoIP-nummer säkra?

VoIP-nummer i sig är lika säkra som nätverket och de metoder som används för att skydda dem.

Se till att ditt VoIP-system använder stark kryptering för samtal och data och upprätthåll strikta åtkomstkontroller.

Regelbunden övervakning och uppdateringar hjälper också till att hålla dina VoIP-nummer säkra från obehörig användning.