8 menaces pour la sécurité de la VoIP et comment protéger votre entreprise

61 % des entreprises ont déjà abandonné les lignes terrestres traditionnelles au profit d’une solution VoIP. Cependant, malgré la popularité de cette technologie, elle n’est pas sans risque pour la sécurité. Comment protéger vos informations et celles de vos clients ?

Selon Multicominc, les entreprises constatent généralement une réduction de 50 à 75 % de leurs coûts après être passées à la VoIP, ce qui met en évidence sa rentabilité et sa sécurité.

Cependant, la VoIP devenant une cible de plus en plus fréquente pour les cybercriminels, il est nécessaire de sécuriser ces systèmes. Cet article explore les 8 principaux Défis de la sécurité de la VoIP et fournit des stratégies pour protéger efficacement vos systèmes.

Points clés à retenir

- L’hameçonnage est une menace majeure pour la cybersécurité, avec plus de 2 millions de sites d’hameçonnage recensés par Google en 2021. Pour vous protéger, vérifiez toujours la légitimité des appels entrants et assurez-vous de ne pas partager d’informations sensibles sans autorisation appropriée.

- Une attaque DDoS submerge un serveur, le rendant indisponible et permettant potentiellement aux attaquants de prendre le contrôle et de perturber les opérations, y compris les services VoIP. Pour vous prémunir contre ces menaces, identifiez rapidement les attaques et désignez un coordinateur DDoS pour y répondre efficacement.

- Les pirates informatiques perturbent les appels actifs en surchargeant le chemin des données ou en retardant la livraison des paquets, ce qui entraîne une communication instable ou inintelligible. Pour vous protéger contre de telles perturbations, cryptez tous les flux vocaux et exigez des codes d’authentification pour les téléphones IP en dehors des heures de travail.

- Les logiciels malveillants, les chevaux de Troie et les virus présentent des risques importants en permettant un accès non autorisé, en consommant de la bande passante et en dégradant la qualité de l’internet. Pour atténuer ces menaces, mettez en œuvre des mesures proactives telles que des audits de sécurité réguliers et des protocoles de sécurité complets.

- Par le biais de VOMIT (Voice over Misconfigured Internet Telephones), les criminels extraient des paquets vocaux et des informations sensibles des appels. Choisissez un fournisseur de VoIP qui propose des services cryptés et un système d’autocommutateur privé (PBX), permettant de sécuriser les communications internes et externes.

Les 8 problèmes de sécurité les plus courants en matière de VoIP

La sécurité de la VoIP exige une vigilance constante. La meilleure mesure que vous puissiez prendre pour assurer la sécurité à long terme de votre entreprise est de vous informer, ainsi que votre équipe, sur les failles de sécurité potentielles. Vous trouverez ci-dessous les huit menaces les plus courantes et des stratégies pour y faire face.

1. Hameçonnage (phishing) et hameçonnage (ishing)

Les tentatives d’hameçonnage (parfois aussi appelées « hameçonnage », comme dans le cas de l’hameçonnage de la voix sur IP) ont frappé les entreprises du monde entier ces dernières années – en 2021, Google a enregistré plus de 2 millions de sites d’hameçonnage. L’Agence pour la cybersécurité et la sécurité des infrastructures (CISA) a déclaré que plus de 90 % de toutes les cyberattaques commencent par un hameçonnage.

En général, les escrocs appellent avec des numéros qui semblent proches de ceux d’organisations légitimes (agences gouvernementales, services fiscaux, banques, etc.) et laissent un message à propos d’une « activité suspecte » sur le compte du destinataire.

La victime est ensuite dirigée vers un autre appel dans lequel on lui demande de « vérifier son identité », c’est-à-dire de communiquer des informations sensibles sur sa société, comme les coordonnées de son employeur ou de son compte bancaire. Il est important d’être vigilant lorsque vous communiquez ce type d’informations, car cela pourrait conduire quelqu’un à utiliser votre identité.

Comment y remédier

Pour vous protéger contre les escroqueries par vishing, vérifiez toujours les appels entrants, même s’ils semblent provenir de votre organisation. En outre, formez vos agents à ne jamais partager d’informations sensibles sans l’autorisation expresse de leur superviseur.

2. Attaques DDoS

Une attaque DDoS se produit lorsque des criminels submergent un serveur de données et utilisent toute sa bande passante. Ce faisant, les pirates peuvent rendre une machine ou un réseau indisponible pour ses utilisateurs en perturbant le service de manière temporaire ou indéfinie.

Dans le cas de la VoIP, cela signifie qu’aucun appel ne peut être passé ou reçu. Mais ce n’est pas tout : dans le pire des cas, l’attaquant peut s’emparer des commandes d’administration du serveur.

Dans ce cas, l’attaquant obtient un accès étendu et un contrôle sur les opérations et les configurations du serveur. Cela peut avoir de graves conséquences :

- Vol et manipulation de données: L’attaquant peut accéder, voler ou manipuler des données sensibles stockées sur le serveur, notamment des informations personnelles, des données financières et des données critiques pour l’entreprise.

- Autres atteintes à la sécurité: Avec des droits d’administrateur, les attaquants peuvent potentiellement créer des portes dérobées ou introduire des logiciels malveillants, qui pourraient être utilisés pour faciliter d’autres attaques ou maintenir un accès non autorisé au fil du temps.

- Manipulation ou sabotage des services: L’attaquant peut modifier ou arrêter les services, ce qui, dans le cas de la VoIP, pourrait signifier l’arrêt de toutes les capacités de communication, ce qui pourrait entraîner une perturbation importante des activités de l’entreprise.

- Les demandes de rançon: Parfois, les attaquants peuvent exiger une rançon pour renoncer au contrôle du serveur, ce qui constitue une menace financière en plus des perturbations opérationnelles.

70 % des organisations interrogées par Corero ont déclaré subir entre 20 et 50 attaques DDoS par mois. Même si la plupart d’entre elles n’aboutissent pas, le principal problème est qu’avec des machines puissantes, des outils spécialisés et une bande passante bien meilleure qu’auparavant, les cybercriminels peuvent désormais lancer des attaques DDoS beaucoup plus rapidement et à moindre coût.

Cela signifie également que ce ne sont pas seulement les « grands acteurs » (tels que les banques, les entreprises ou les plateformes de médias sociaux) qui risquent d’être attaqués, mais aussi les entreprises de toutes tailles et de tous secteurs.

Comment y remédier

Il est essentiel de détecter rapidement les attaques DDoS. Plus vite vous identifiez un problème, plus vite vous pouvez y remédier. Commencez par désigner un coordinateur DDoS dans votre entreprise, une personne chargée spécifiquement de répondre à ces attaques.

En cas d’attaque, voici quelques mesures à prendre pour en atténuer l’impact :

- Augmentez votre bande passante : disposer d’une bande passante supplémentaire n’empêchera peut-être pas complètement une attaque DDoS, mais cela peut vous donner le temps décisif nécessaire pour faire appel à des experts en cybersécurité.

- Contactez votre fournisseur d’accès à Internet : votre fournisseur d’accès à Internet joue un rôle essentiel dans la sécurisation de votre réseau.

Informez-le immédiatement de l’attaque afin qu’il puisse commencer à limiter les dégâts.

- Consultez un spécialiste des attaques DDoS : Les attaques DDoS peuvent être complexes, il est donc judicieux de faire appel à un professionnel.

Un cabinet de conseil en cybersécurité peut vous aider à protéger les données et les processus de votre organisation.

Vous pouvez également prendre des dispositions avec un spécialiste des attaques DDoS qui pourra vous aider rapidement en cas d’attaque.

3. Falsification d’appel

En altérant les appels, les pirates tentent de perturber les appels que vous êtes en train de passer. Ils peuvent envoyer une grande quantité de données sur le même chemin que celui que vous utilisez pour l’appel, ce qui rend la ligne instable. Ils peuvent également retarder la livraison des paquets de données entre les appelants, ce qui rend la communication incompréhensible ou produit de longues périodes de silence.

Comment y remédier

La première chose à faire est d’informer votre fournisseur d’accès à Internet de la situation. Il est également important d’élaborer une stratégie pour protéger vos opérations de téléphonie contre de telles perturbations. Une mesure efficace consiste à renforcer vos pratiques d’authentification et de cryptage.

Veillez à ce que tous les flux vocaux à destination et en provenance de votre centre d’appels soient cryptés et que les téléphones IP exigent des codes d’authentification en dehors des heures de bureau.

4. Logiciels malveillants et virus

Les logiciels malveillants, les chevaux de Troie et les virus continuent de représenter l’une des plus grandes menaces pour la sécurité des systèmes de réseau. Ces programmes nuisibles sont créés spécifiquement pour permettre aux criminels d’accéder à l’ensemble du système, de consommer la bande passante du réseau ou de diminuer fortement la qualité du signal internet.

S’ils peuvent faire beaucoup de dégâts en eux-mêmes, nombre de ces programmes malveillants peuvent créer des portes dérobées dans le système, ce qui permet aux pirates d’écouter plus facilement vos appels ou de voler des informations importantes.

Comment y remédier

Une planification proactive est essentielle pour parer aux attaques de logiciels malveillants et de virus. Commencez par réduire les risques liés aux logiciels malveillants en utilisant des solutions de gestion des menaces internes pour bloquer les menaces malveillantes et les attaques avancées. Élaborez un plan comprenant des audits de sécurité réguliers et mettez en place des protocoles de sécurité complets dans l’ensemble de votre entreprise. Veillez à ce que vos employés respectent systématiquement ces mesures de sécurité.

5. VOMIT

Le nom (ou plutôt l’acronyme) peut sembler un peu grossier, mais il s’agit d’une menace sérieuse pour toute entreprise. Grâce à l’outil « Voice over Misconfigured Internet Telephones », les cybercriminels peuvent s’emparer de paquets vocaux et d’informations sensibles directement à partir des appels.

De plus, l’attaquant peut également avoir accès à d’autres informations utiles, telles que la provenance de l’appel, qu’il peut utiliser ultérieurement pour écouter tous les appels que vous passez.

Comment y remédier

Pour résoudre ce problème, il est judicieux de choisir un fournisseur de services VoIP qui garantit le cryptage de tous les appels entrants et sortants. Un fournisseur comme CloudTalk sécurise non seulement vos données par le biais du cryptage, mais vous fournit également votre propre autocommutateur privé (PBX).

Ce système téléphonique au sein de votre entreprise agit comme un standard privé et permet à vos employés d’appeler les postes des autres et de passer des appels vers des numéros externes.

6. SPIT

Le spam par téléphonie Internet (SPIT) est une variante vocale du spamming qui consiste à envoyer des messages vocaux ou des « robocalls » plusieurs fois par semaine.

Et avec les outils dont disposent les spammeurs, il leur est facile d’envoyer des milliers de messages à différentes adresses IP à la fois ou de se faire passer pour d’authentiques numéros locaux alors qu’ils proviennent en réalité de différents pays.

En répondant à un tel appel ou en écoutant le message vocal, le destinataire peut être redirigé vers un numéro de téléphone très cher dans un autre pays, ou les messages peuvent également contenir des virus ou des logiciels espions.

Comment y remédier

Bien qu’il soit difficile d’empêcher complètement les attaques SPIT, le partenariat avec un fournisseur de services VoIP de bonne réputation, axé sur la sécurité, est une première étape judicieuse.

Par exemple, CloudTalk utilise un pare-feu moderne conçu pour détecter et bloquer les spams dès leur arrivée, ce qui contribue à protéger votre entreprise et ses clients de tout préjudice potentiel.

7. Attaques de l’homme du milieu (MitM)

Les attaques MitM se produisent lorsqu’un pirate informatique intercepte et modifie la communication entre deux parties à leur insu. Cela peut se produire lors d’appels VoIP, où les attaquants capturent les paquets de données d’une conversation et peuvent écouter ou manipuler les données de l’appel.

Comment réparer

Pour vous prémunir contre les attaques MitM, veillez à ce que toutes les données sensibles transmises sur votre réseau soient cryptées à l’aide de protocoles solides tels que HTTPS ou de technologies VoIP sécurisées.

Utilisez des réseaux privés virtuels (VPN) pour tous les accès à distance afin de crypter le trafic de données, ce qui permet d’empêcher les pirates de l’intercepter.

En outre, mettez en œuvre l’authentification multifactorielle (MFA) pour ajouter une couche supplémentaire de sécurité et maintenez vos logiciels et systèmes régulièrement mis à jour afin de combler les éventuelles failles de sécurité.

8. Accès non autorisé

Un accès non autorisé aux systèmes VoIP peut se produire lorsque les informations d’identification sont faibles ou volées. Les attaquants peuvent les utiliser pour s’infiltrer dans votre réseau, passer des appels, voler des données d’appel ou même mener des activités frauduleuses sous le nom de votre entreprise.

Comment réparer

Pour empêcher tout accès non autorisé à vos systèmes VoIP, commencez par imposer des mots de passe forts et complexes pour tous les comptes utilisateurs. Mettez régulièrement ces mots de passe à jour et envisagez d’utiliser un gestionnaire de mots de passe pour les stocker et les générer en toute sécurité. L’authentification multifactorielle est également utile, car elle exige plus qu’un simple mot de passe pour l’accès.

Enfin, procédez à des audits réguliers de vos contrôles d’accès pour vous assurer que seuls les utilisateurs autorisés disposent des permissions nécessaires. Sensibilisez vos employés à l’importance des pratiques de sécurité et aux risques liés au partage des informations d’identification.

Téléchargez notre eBook sur les solutions VoIP pour en savoir plus sur la sécurité.

Qu’est-ce qu’un risque de sécurité pour la VoIP ?

Un risque de sécurité VoIP se réfère à toute menace qui exploite les vulnérabilités de votre système de voix sur IP (VoIP). Ces risques peuvent compromettre des informations sensibles, perturber le service et potentiellement coûter cher à votre entreprise en termes d’argent et de réputation.

Comprendre ces menaces est particulièrement vital pour les vendeurs, les centres d’appels autonomes et les organisations qui dépendent de la VoIP pour la continuité de leurs activités. Imaginez que vous êtes en pleine conversation commerciale et que la ligne est coupée – ou pire, que des informations confidentielles sont interceptées. Les systèmes VoIP, bien que très efficaces, peuvent être exposés à diverses cybercriminalités et menaces telles que le piratage, l’écoute et les attaques par déni de service (DoS).

Selon Verizon, 71 % des violations de données sont motivées par des raisons financières et, d’ici à 2025, on estime que la cybercriminalité nous coûtera 10 000 milliards de dollars par an. Ces chiffres soulignent l’importance de sécuriser votre plateforme de communication afin de garantir que vos appels de vente, vos interactions avec les clients et vos opérations quotidiennes se déroulent sans interruption.

L’utilisation de la VOIP est-elle sûre ?

Si les divers risques de sécurité associés à la VoIP peuvent sembler décourageants, la réalité est qu’avec les bonnes précautions, la VoIP peut être une option sûre et fiable pour les communications de votre entreprise.

Des mesures efficaces telles que le cryptage des données garantissent que même si les informations sont interceptées, elles restent indéchiffrables pour les pirates. Des mots de passe forts et variés et des tests réguliers du réseau renforcent encore la sécurité.

Les fournisseurs de systèmes VoIP travaillent d’arrache-pied pour garantir que les données stockées et transmises par leurs plateformes sont à l’abri de toute tentative de piratage. Ils intègrent diverses mesures de sécurité dans leurs plateformes et les testent régulièrement pour détecter d’éventuelles vulnérabilités.

Par exemple, chez Cloudtalk, nous sécurisons vos informations à l’aide d’un cryptage 256 bits avec Perfect Forward Secrecy et utilisons des jetons de sécurité pour une protection renforcée.

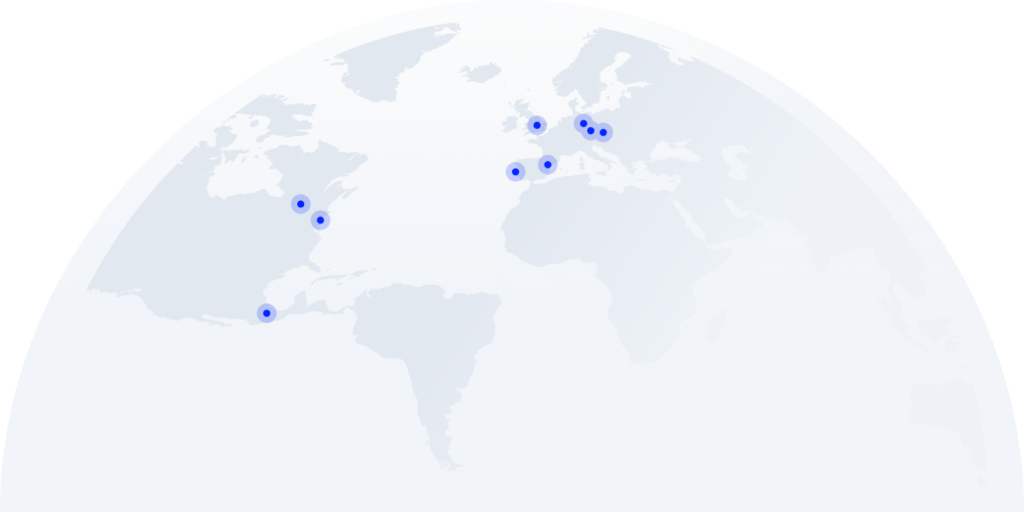

Aucun mot de passe ni aucune donnée de carte de crédit ne sont stockés en interne – ces dernières sont fournies directement à la société de traitement des paiements, tandis que les premières sont stockées par Amazon AWS et Google Cloud Platform dans 9 centres de données répartis dans le monde entier.

En outre, les protocoles d’appel tels que SIP (Session Initiation Protocol) et WebRTC chiffrent automatiquement les communications, garantissant ainsi la confidentialité de vos conversations professionnelles.

Mesures de sécurité essentielles pour les systèmes VoIP

Pour protéger vos communications VoIP, il est important de suivre ces sept pratiques clés en matière de sécurité.

- Utilisez des mots de passe forts et uniques: Créez des mots de passe complexes et difficiles à deviner pour tous les appareils et comptes VoIP. Envisagez d’utiliser un gestionnaire de mots de passe pour générer et stocker ces mots de passe en toute sécurité. Mettez fréquemment à jour vos mots de passe pour renforcer la sécurité.

- Activez le cryptage des données: La plupart des plateformes VoIP proposent des options de cryptage ; assurez-vous qu’elles sont activées et configurées correctement pour garantir la sécurité de vos appels et de vos données.

- Mettez régulièrement à jour vos systèmes: Maintenez vos logiciels et votre matériel VoIP à jour. Les fabricants publient souvent des correctifs pour remédier aux failles de sécurité. En vous tenant au courant des mises à jour, vous minimisez les risques de violation et d’exploitation.

- Procéder à des évaluations de la sécurité du réseau: Évaluez périodiquement la sécurité de votre réseau en procédant à des évaluations approfondies. Cela permet d’identifier les vulnérabilités potentielles de votre installation VoIP et d’y remédier de manière proactive.

- Formez votre équipe: Formez vos employés à l’importance de la sécurité de la VoIP et aux meilleures pratiques, comme reconnaître les tentatives d’hameçonnage et sécuriser leurs appareils. Des séances de formation régulières peuvent réduire considérablement le risque d’erreur humaine menant à des violations de la sécurité.

- Mettez en œuvre l’authentification multifactorielle (MFA): Ajoutez une couche supplémentaire de sécurité en exigeant plus qu’un simple mot de passe pour accéder aux systèmes VoIP. L’AMF peut inclure quelque chose que vous connaissez (un mot de passe), quelque chose que vous avez (un jeton de sécurité) ou quelque chose que vous êtes (vérification biométrique).

- Le BYOD (Bring Your Own Device ) s’accompagne également de certains risques en matière de sécurité. Si vous autorisez les employés, les sous-traitants et les indépendants à utiliser leurs appareils personnels, tels que les ordinateurs portables et les smartphones, dans le cadre de leur travail, la flexibilité et la productivité s’en trouveront renforcées. Mais il est essentiel d’appliquer une politique claire en matière de BYOD pour réglementer l’utilisation de ces appareils et protéger les données de votre entreprise.

En mettant en œuvre ces pratiques, vous renforcerez la sécurité de vos systèmes VoIP et protégerez vos communications professionnelles contre les cybermenaces courantes.

Conclusion

La mise en œuvre de pratiques de sécurité robustes dans votre système VoIP est essentielle pour protéger vos communications professionnelles. En adoptant des mesures telles que des politiques de mots de passe forts ou en activant le cryptage des données, vous protégez vos données, mais vous instaurez également la confiance avec vos clients en démontrant votre engagement en matière de sécurité.

La technologie VoIP ne cessant d’évoluer, il est essentiel de rester vigilant et proactif dans vos pratiques de sécurité afin de maintenir un environnement de communication sûr et fiable pour votre entreprise.

FAQ

La VoIP ou la téléphonie fixe sont-elles plus sûres ?

Les lignes terrestres sont généralement considérées comme plus sûres en raison de leurs connexions physiques, qui les rendent moins sensibles aux menaces numériques.

Cependant, avec les bonnes mesures de sécurité, la VoIP peut également être hautement sécurisée.

Si vous donnez la priorité à des mises à jour régulières et que vous utilisez un cryptage solide, la VoIP peut répondre à vos besoins de manière sûre et efficace.

La VoIP a-t-elle besoin d’un pare-feu ?

Oui, un pare-feu est essentiel pour les systèmes VoIP.

Il permet de protéger votre réseau contre les accès non autorisés et les diverses cybermenaces.

En utilisant un pare-feu, vous pouvez contrôler le trafic et bloquer les paquets de données potentiellement dangereux.

La VoIP peut-elle être piratée ?

Comme toute technologie connectée à l’internet, la VoIP peut être vulnérable au piratage.

Toutefois, vous pouvez réduire considérablement ce risque en mettant en œuvre des pratiques de sécurité solides telles que le cryptage, les mots de passe sécurisés et l’authentification multifactorielle.

Garder votre système à jour et éduquer votre équipe sur la sécurité sont également des mesures importantes.

Quelles sont les normes de sécurité en matière de VoIP ?

Les normes de sécurité de la VoIP comprennent des protocoles tels que SIP (Session Initiation Protocol) et SRTP (Secure Real-Time Transport Protocol) pour le cryptage et la gestion des communications.

La mise en œuvre de ces normes permet de protéger vos données et vos communications contre l’interception et l’utilisation abusive.

Assurez-vous que votre fournisseur de VoIP adhère à ces protocoles pour garantir une sécurité optimale.

Les numéros VoIP sont-ils sécurisés ?

Les numéros VoIP eux-mêmes sont aussi sûrs que le réseau et les pratiques utilisées pour les protéger.

Veillez à ce que votre système VoIP utilise un cryptage fort pour les appels et les données, et maintenez des contrôles d’accès stricts.

Une surveillance et des mises à jour régulières contribueront également à protéger vos numéros VoIP contre toute utilisation non autorisée.